یک تماس اسکایپ و کارمندی ساده لوح موجب شدند هکرهای کره شمالی به شبکه کامپیوتری شرکت Redbanc نفوذ کنند؛ شرکتی که تمامی زیر ساخت های ATM بانک های کشور شیلی را به هم متصل می کند.

اصلی ترین مظنونین این نفوذ گروه لازاروس هستند که با نام Hidden Cobra هم شناخته می شوند. این گروه با دولت پیونگ یانگ نیز در ارتباط هستند. این گروه هکری یکی از خطرناک ترین ها است و در سال های اخیر به موسسه های مالی، بانکی و صرافی های ارزهای مجازی حمله کرده است.

این حمله گروه لازاروس در اواخر سال ۲۰۱۸ میلادی اتفاق افتاده و تنها زمانی توجه عموم را به خود جذب کرد که یکی از سناتورهای شیلی در هفته پیش از شرکت Redbanc در توییتر درخواست کرد که رخنه امنیتی مربوطه را فاش نکند. این شرکت البته یک روز پس از ارسال توییت سناتور به موضوع هک شدن اعتراف کرد ولی جزئیاتی از فرایند نفوذ منتشر نشد.

اما یک روز بعد بررسی های trendTIC، یک رسانه خبری حوزه فناوری از شیلی نشان داد که این شرکت مالی، قربانی حمله ای خطرناک بوده که به راحتی نمی توان آن را نادیده گرفت. بر اساس گزارش ها سرچشمه هک یک آگهی برای موقعیت شغلی توسعه دهنده در شبکه لینکدین بوده که یکی از کارمندان Redbanc هم به درخواست پاسخ داده است.

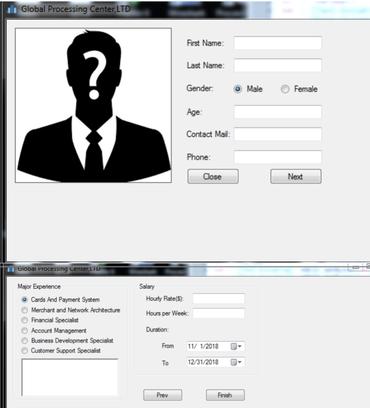

گفته شده که شرکت استخدام کننده با گروه لازاروس در ارتباط است و ظاهراً طعمه بزرگی را پیدا کرده. در ادامه از کارمند شرکت Redbanc برای مصاحبه کاری به زبان اسپانیایی و از طریق اسکایپ درخواست شده است. در حین مصاحبه از کارمند درخواست شد که یک فایل با نام ApplicationPDF.exe را دانلود و سپس روی سیستم نصب کند. به کارمند بخت برگشته گفته شد که این برنامه می تواند به فرایند استخدام کمک کند و یک فرم درخواست استاندارد را تولید نماید؛ غافل از اینکه در پس برنامه هدف دیگری پنهان شده بود.

تصویری از برنامه ای که کارمند ساده لوح روی کامپیوتر نصب کرد.

تصویری از برنامه ای که کارمند ساده لوح روی کامپیوتر نصب کرد.بر اساس بررسی های مدیر بخش تحقیقات شرکت تحلیلی فلش پوینت این فایل بدافزاری به نام PowerRatankba را نصب کرده که پیش از این هم به گروه لازاروس نسبت داده شده بود. به گفته این مدیر، بد افزار مورد بحث اقدام به جمع آوری اطلاعات کارمندان شاغل در Redbanc کرده و تمامی آنها را به سرورهایی ارسال کرده است.

اطلاعات جمع آوری شده شامل نام کاربری کامپیوترها ، جزئیات سخت افزارها و سیستم عامل های این شرکت، تنظیمات پراکسی ها، لیستی از تمامی پردازش های جاری، RPC (پروتکلی برای درخواست سرویس از یک برنامه روی کامپیوتر دیگر در شبکه) و فایل های به اشتراک گذاشته شده از طریق SMB (در صورت فعال بودن در دستگاه های میزبان آلوده شده) و وضعیت اتصال سرویس ریموت دسکتاپ بوده اند. این اطلاعات جمع آوری شده می توانستند به هکرها بگویند که کدام کامپیوترها آلوده شده اند تا در آینده بتوانند اسکریپت های مورد نظر خود را به کامپیوترها تزریق کنند.

معضلی که شرکت Redbanc با آن مواجه شد نشان می دهد که چگونه یک کارمند شرکت به سادگی و با کلیک روی یک لینک اشتباه یا اجرای یک فایل مخرب می تواند منجر به فاش شدن اطلاعات حیاتی شرکت ها شود.

- 16

- 1